Claude Code Security tartışmaları yapay zekâ destekli kod güvenliğinde izin ve denetim izini öne çıkardı

“Kod güvenliğinde kritik eşik, açığı bulmak değil güvenli biçimde kapatmaktır; otomatik öneri olabilir ama otomatik sorumluluk olmaz. Asıl soru, hangi verinin işlendiği, hangi komutların hangi sınırlar içinde çalıştığı ve hangi değişikliğin kim tarafından hangi kanıtla onaylandığıdır.”

Global Bilişim Derneği (BİDER) Başkanı Şenol Vatansever, yapay zekâ destekli kod güvenliği araçlarının zafiyet tespiti ve düzeltme süreçlerinde hız sağlayabileceğini, ancak izin yönetimi, izolasyon, veri sınırları ve denetim izi kurgulanmadan ölçeklenmesi halinde kurumların yeni risk sınıflarıyla karşı karşıya kalabileceğini bildirdi.

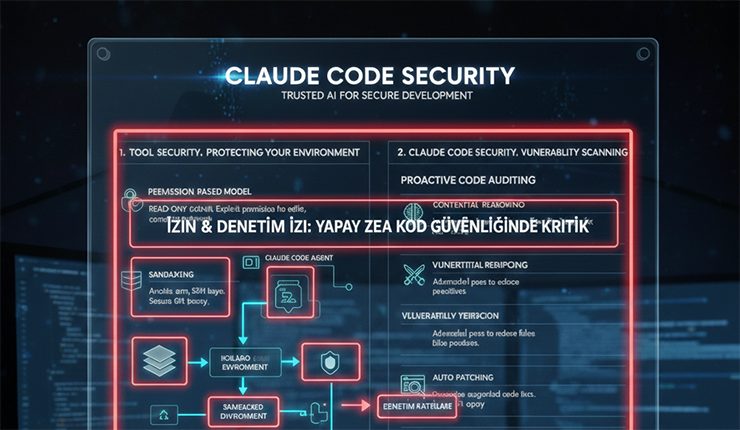

Vatansever, yaptığı açıklamada, son dönemde Anthropic’in Claude Code Security yaklaşımıyla gündeme gelen tartışmaların yalnızca “hangi açıklar bulunuyor” başlığına indirgenmemesi gerektiğini belirterek, belirleyici alanın “hangi yetkilerle, hangi veriye erişerek, hangi güvenlik sınırları içinde ve hangi sorumluluk zinciriyle düzeltme üretildiği” olduğunu ifade etti.

Kamuya açık duyurularda Claude Code Security’nin, “Claude Code on the web” içinde sınırlı bir önizleme olarak konumlandığına işaret eden Vatansever, bu tür çözümlerin kod tabanlarını tarayarak zafiyet tespiti yapma ve insan incelemesi için hedefli düzeltme önerileri üretme iddiasıyla öne çıktığını kaydetti.

Yeni nesil yaklaşımların, klasik güvenlik araçlarının ağırlıklı olarak kullandığı kural tabanlı desen eşleştirme ve statik analiz yöntemlerini tamamen ikame etmekten ziyade, “bağlam” okuma iddiası üzerinden bazı zafiyet sınıflarında ek değer üretme potansiyeli taşıdığı belirtildi. Bu potansiyelin özellikle yetkilendirme akışları, iş mantığı hataları ve bileşenler arası etkileşimden doğan “tasarım boşlukları” gibi alanlarda görülebileceği, buna karşılık operasyonel riskin yanlış pozitiflerin ön inceleme ve önceliklendirme yükünü artırması ve yanlış düzeltmelerin geriye dönük hataya yol açması olduğu vurgulandı.

Zafiyet tespitinden daha kritik eşiğin “düzeltme önerisi üretimi” olduğuna dikkati çeken Vatansever, bir yamanın güvenlik açığını kapatırken performans, uyumluluk veya iş mantığı tarafında istenmeyen yan etkiler doğurabileceğini, yanlış bir düzeltmenin ise yeni bir zafiyete dönüşebileceğini belirtti. Bu nedenle kurumların, önerilen düzeltmeleri otomatik biçimde ana dala taşıyan akışlara temkinli yaklaşması gerektiğini kaydeden Vatansever, “Otomatik öneri olabilir; otomatik sorumluluk yoktur.” değerlendirmesinde bulundu.

Açıklamada, kod güvenliği otomasyonu tartışmalarında öne çıkan ikinci hattın “ajan güvenliği” olduğu ifade edildi. Klasik uygulama güvenliği (AppSec) yaklaşımının çoğunlukla uygulamanın ne yaptığına odaklandığı, yeni nesil ajanların ise dosya okuma-yazma, komut çalıştırma ve ağ üzerinden veri taşıma gibi yetenekleri aynı iş akışında bir araya getirebildiği aktarıldı. Bu yeteneklerin, yönlendirme saldırıları ve araç zinciri riskleriyle birlikte değerlendirildiğinde, yalnızca uygulamanın değil uygulamayı inceleyen aracın da ayrı bir tehdit modeline ihtiyaç duyduğunu ortaya koyduğu belirtildi.

Bu çerçevede, araç tek başına “masum” görünse de dosya erişimi, komut çalıştırma ve ağ çıkışının aynı senaryoda birleşmesinin risk sınıfını büyüttüğü vurgulandı. Kurumların araç yetkilerini “en az ayrıcalık” prensibiyle kademeli biçimde açması, yetkileri kalıcı değil iş bazlı ve kontrollü tasarlaması ve onay yorgunluğunu artıran gereksiz izin genişlemelerinden kaçınması gerektiği kaydedildi.

İzin yönetimi ve izolasyon başlığında, kamuya açık dokümantasyonda izin yaklaşımının “reddet–sor–izin ver” yaklaşımı (deny–ask–allow) ile tarif edildiği, ayrıca izole çalışma ortamı (sandboxing) gibi izolasyon katmanlarının dosya sistemi ve ağ erişimi üzerinde kısıtlar getirerek savunma derinliği oluşturmayı hedeflediği aktarıldı. İzolasyonun yalnızca ana komutlar için değil alt süreçler için de geçerli olmasının önemine işaret edilerek, kurumsal devreye alma senaryolarında çalışma dizini dışına yazmanın sınırlandırılması, hassas yol ve dizinlerin engel listeleriyle korunması ve ağ çıkışının yalnızca gerekli alan adlarıyla sınırlandırılması gerektiği ifade edildi.

Veri güvenliği ve gizlilik boyutunda ise kodun veya kod parçalarının modele aktarılması gerçeğinin, kurumlar için teknik bir ayrıntı olmaktan çıkıp yönetişim konusu haline geldiği belirtildi. “Hangi veri sınıfları kesin olarak yasak, hangi şartlarda işlenebilir, saklama ile tanılama ve izleme verilerinin (telemetry) nasıl yönetileceği ve devre dışı bırakma seçeneklerinin nasıl uygulanacağı, hata raporlama kanallarının nasıl kontrol edileceği, yerel önbelleklerin nasıl sınırlandırılacağı” sorularının ölçekli kullanımın ön koşulu olarak öne çıktığı aktarıldı. Kamuya açık dokümanlarda saklama seçenekleri ve tanılama/izleme mekanizmalarına ilişkin bilgilerin yer aldığına işaret edilerek, bu alanların kurum içi veri sınıflandırmasıyla uyumlu hale getirilmeden yaygın kullanımın risk üretebileceği kaydedildi.

Uyumluluk ve denetim izi başlığında, güvenli devreye almanın yalnızca teknik kısıtlarla değil, izlenebilirlik mekanizmalarıyla da güçlendirilmesi gerektiği vurgulandı. “Hangi öneri, hangi gerekçeyle kabul edildi, hangi test kanıtı görüldü, kim onayladı, hangi tarihte üretime alındı” sorularını yanıtlayabilen bir kayıt disiplininin hem denetim hem de olası bir güvenlik olayında kök neden analizi açısından kritik olduğu ifade edildi.

Tedarik zinciri ve entegrasyon güvenliği konusunda da tümleşik geliştirme ortamı (IDE) eklentileri ve harici araç sunucularının, klasik zafiyetleri ajan bağlamında büyütebileceği belirtilerek, izinli liste (whitelist) yaklaşımı, sürüm sabitleme, güvenlik duyurularının (advisory) izlenmesi ve hızlı güncelleme disiplininin daha kritik hale geldiğine dikkat çekildi. Entegrasyon katmanlarında yaşanabilecek bir zafiyetin, yalnızca uygulamayı değil aracın komut yürütme ve dosya erişimi kabiliyetini de etkileyebileceği değerlendirildi.

Açıklamada, Claude Code Security duyurusu sonrasında uluslararası piyasalarda bazı siber güvenlik ve geliştirici aracı hisselerinde hızlı fiyat hareketleri görüldüğüne işaret edilerek, kurumlar açısından belirleyici sorunun piyasa tepkisi değil, doğruluk, süreç entegrasyonu, veri sınırları ve güvenli çalıştırma mimarisinin birlikte tasarlanması olduğu vurgulandı.

Başarı ölçümünde “kaç uyarı üretildi” gibi ham sayılar yerine, bulgudan düzeltmeye geçen süre, yanlış pozitif oranı, üretime kaçan açık sayısı, tekrar eden zafiyet yüzdesi, düzeltme sonrası geriye dönük hata oranı ve birleştirme talebi (PR / Pull Request) başına güvenlik inceleme yükü gibi göstergelerin izlenmesi gerektiği belirtilerek, ölçüm altyapısının bulunmadığı ortamlarda aynı aracın bir kurumda hızlandırıcı, başka bir kurumda ise kaotik etki üretebileceği ifade edildi.

Vatansever, güvenli devreye alma için aşamalı bir yol haritası önererek, düşük riskli bir pilot çalışma alanında salt okunur kullanımın tercih edilmesini, ardından ön inceleme sınıfları ve onay zincirinin netleştirilmesini, son aşamada ise entegrasyon izinli listesi, denetim izi ve ölçüm setinin olgunlaştırılmasını önerdi. Kurumların iletişim dilinde abartılı “sihirli değnek” anlatısından ve felaket söyleminden kaçınması gerektiğini belirten Vatansever, “En tehlikeli cümle ‘araç taradı, problem yok’ yaklaşımıdır.” ifadesini kullandı; değerlendirme, Vatansever Platformu ve Dijital Biz editoryal ekipleri tarafından, Anthropic’in kamuya açık duyuru ve dokümantasyonu ile GitHub, Snyk ve Semgrep başta olmak üzere kod güvenliği ekosistemine ilişkin yayınlar ve ajan güvenliği risklerine dair güncel tartışmalar esas alınarak derlendi.